VISA: Hackers increasingly using web shells to steal credit cards

يحذر معالج المدفوعات العالمي VISA من أن الجهات الفاعلة في التهديد تنشر بشكل متزايد قذائف الويب web shells على الخوادم المخترقة لسرقة معلومات بطاقة الائتمان المسروقة من عملاء المتاجر عبر الإنترنت.

web shells هي أدوات (نصوص أو برامج) يتم نشرها من قبل الجهات المهددة لاكتساب و/ أو الحفاظ على الوصول إلى الخوادم التي تم اختراقها، أو تنفيذ تعليمات برمجية أو أوامر عشوائية عن بُعد، أو التحرك بشكل جانبي داخل شبكة الهدف، أو تقديم حمولات ضارة إضافية.

web shells هي أدوات (نصوص أو برامج) يتم نشرها من قبل الجهات المهددة لاكتساب و/ أو الحفاظ على الوصول إلى الخوادم التي تم اختراقها، أو تنفيذ تعليمات برمجية أو أوامر عشوائية عن بُعد، أو التحرك بشكل جانبي داخل شبكة الهدف، أو تقديم حمولات ضارة إضافية.

Web Shells المستخدمة لسحب المعلومات

على مدار العام الماضي، شهدت VISA اتجاهًا متزايدًا لاستخدام web shells لحقن البرامج النصية المستندة إلى JavaScript والمعروفة باسم كاشطات بطاقات الائتمان credit card skimmers في المتاجر عبر الإنترنت التي تم اختراقها في هجمات القشط على الويب (المعروف أيضًا باسم القشط الرقمي أو e-Skimming أو Magecart).

بمجرد نشرها، تسمح لهم الكاشطات بسرقة المدفوعات والمعلومات الشخصية التي يرسلها عملاء المتاجر عبر الإنترنت المخترقة وإرسالها إلى الخوادم الموجودة تحت سيطرتهم.

وقالت VISA: "طوال عام 2020، حدد تعطيل الاحتيال في الدفع VISA (Payment Fraud Disruption PFD) اتجاهاً حيث استخدمت العديد من هجمات eSkimming قذائف الويب لإنشاء قيادة وسيطرة (C2) أثناء الهجمات".

"أكد PFD ما لا يقل عن 45 هجومًا على eSkimming في عام 2020 باستخدام web shells، وأشار باحثو الأمن بالمثل إلى زيادة استخدام web shells عبر مشهد تهديد أمن المعلومات الأوسع".

كما وجدت VISA PFD، تم استخدام web shells في الغالب من قبل الجهات الفاعلة في Magecart للتهديد من أجل اختراق خوادم المتاجر عبر الإنترنت وإنشاء بنية تحتية للقيادة والتحكم سمحت لهم بسرقة معلومات بطاقة الائتمان المسروقة.

استخدم المهاجمون طرقًا متعددة لاختراق خوادم المتاجر عبر الإنترنت، بما في ذلك نقاط الضعف في البنية التحتية الإدارية غير الآمنة، والمكونات الإضافية لموقع التجارة الإلكترونية/ التطبيقات ذات الصلة بالتجارة الإلكترونية، ومنصات التجارة الإلكترونية القديمة / غير المصححة.

على مدار العام الماضي، شهدت VISA اتجاهًا متزايدًا لاستخدام web shells لحقن البرامج النصية المستندة إلى JavaScript والمعروفة باسم كاشطات بطاقات الائتمان credit card skimmers في المتاجر عبر الإنترنت التي تم اختراقها في هجمات القشط على الويب (المعروف أيضًا باسم القشط الرقمي أو e-Skimming أو Magecart).

بمجرد نشرها، تسمح لهم الكاشطات بسرقة المدفوعات والمعلومات الشخصية التي يرسلها عملاء المتاجر عبر الإنترنت المخترقة وإرسالها إلى الخوادم الموجودة تحت سيطرتهم.

وقالت VISA: "طوال عام 2020، حدد تعطيل الاحتيال في الدفع VISA (Payment Fraud Disruption PFD) اتجاهاً حيث استخدمت العديد من هجمات eSkimming قذائف الويب لإنشاء قيادة وسيطرة (C2) أثناء الهجمات".

"أكد PFD ما لا يقل عن 45 هجومًا على eSkimming في عام 2020 باستخدام web shells، وأشار باحثو الأمن بالمثل إلى زيادة استخدام web shells عبر مشهد تهديد أمن المعلومات الأوسع".

كما وجدت VISA PFD، تم استخدام web shells في الغالب من قبل الجهات الفاعلة في Magecart للتهديد من أجل اختراق خوادم المتاجر عبر الإنترنت وإنشاء بنية تحتية للقيادة والتحكم سمحت لهم بسرقة معلومات بطاقة الائتمان المسروقة.

استخدم المهاجمون طرقًا متعددة لاختراق خوادم المتاجر عبر الإنترنت، بما في ذلك نقاط الضعف في البنية التحتية الإدارية غير الآمنة، والمكونات الإضافية لموقع التجارة الإلكترونية/ التطبيقات ذات الصلة بالتجارة الإلكترونية، ومنصات التجارة الإلكترونية القديمة / غير المصححة.

استخدام web shells بشكل متزايد للخوادم الخلفية

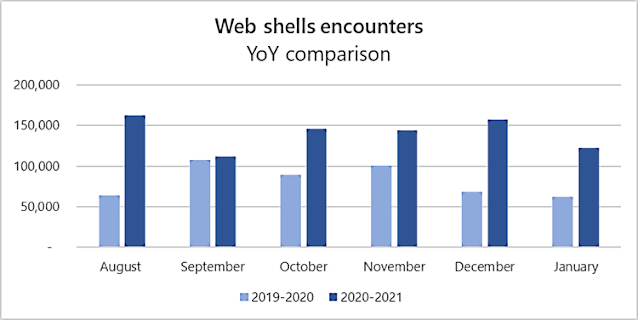

في فبراير، تم تأكيد نتائج VISA من قبل فريق Microsoft Defender Advanced Threat Protection (ATP)، الذي قال إن عدد قذائف الويب التي تم نشرها على الخوادم المخترقة قد تضاعف تقريبًا منذ العام الماضي.

اكتشف باحثو الأمن بالشركة ما معدله 140 ألف أداة ضارة على الخوادم المخترقة كل شهر، بين أغسطس 2020 ويناير 2021.

وبالمقارنة، قالت Microsoft في تقرير عام 2020 إنها اكتشفت ما معدله 77000 web shells كل شهر، بناءً على البيانات التي تم جمعها من حوالي 46000 جهاز مختلف بين يوليو وديسمبر 2019.

في فبراير، تم تأكيد نتائج VISA من قبل فريق Microsoft Defender Advanced Threat Protection (ATP)، الذي قال إن عدد قذائف الويب التي تم نشرها على الخوادم المخترقة قد تضاعف تقريبًا منذ العام الماضي.

اكتشف باحثو الأمن بالشركة ما معدله 140 ألف أداة ضارة على الخوادم المخترقة كل شهر، بين أغسطس 2020 ويناير 2021.

وبالمقارنة، قالت Microsoft في تقرير عام 2020 إنها اكتشفت ما معدله 77000 web shells كل شهر، بناءً على البيانات التي تم جمعها من حوالي 46000 جهاز مختلف بين يوليو وديسمبر 2019.

كما حذرت وكالة الأمن القومي الأمريكية (National Security Agency NSA) في تقرير مشترك صدر مع مديرية الإشارات الأسترالية (Australian Signals Directorate ASD) في أبريل 2020 من قيام الجهات الفاعلة بالتهديد بتصعيد هجماتها على الخوادم المعرضة للخطر من خلال نشر قذائف الويب.

وأضافت VISA: "في حين أن التكتيكات والتقنيات والإجراءات المذكورة أعلاه ليست قائمة شاملة للأساليب والاستغلال المختلفة التي استخدمها المهاجمون في هجمات قذائف الويب هذه، إلا أنها بعض المنهجيات الرائدة التي تم تحديدها".

"يساعد تحديد التكتيكات، مثل استخدام web shells، أيضًا في تحديد التسويات عندما لا يتم اكتشاف eSkimmers على موقع التاجر.

"من المرجح أن يستمر استخدام web shells لتسهيل هجمات eSkimming، خاصةً مع استمرار القيود المفروضة على التجارة الشخصية والواقعية مع استمرار الوباء".

وأضافت VISA: "في حين أن التكتيكات والتقنيات والإجراءات المذكورة أعلاه ليست قائمة شاملة للأساليب والاستغلال المختلفة التي استخدمها المهاجمون في هجمات قذائف الويب هذه، إلا أنها بعض المنهجيات الرائدة التي تم تحديدها".

"يساعد تحديد التكتيكات، مثل استخدام web shells، أيضًا في تحديد التسويات عندما لا يتم اكتشاف eSkimmers على موقع التاجر.

"من المرجح أن يستمر استخدام web shells لتسهيل هجمات eSkimming، خاصةً مع استمرار القيود المفروضة على التجارة الشخصية والواقعية مع استمرار الوباء".