Egregor ransomware members arrested by Ukrainian, French police

بحسب ما ورد أدت عملية مشتركة بين سلطات إنفاذ القانون الفرنسية والأوكرانية إلى اعتقال العديد من أعضاء عملية Egregor ransomware في أوكرانيا.

كما ذكرت لأول مرة من قبل France Inter، يوم الثلاثاء، قامت سلطات إنفاذ القانون بالاعتقالات بعد أن تمكنت السلطات الفرنسية من تتبع مدفوعات الفدية للأفراد الموجودين في أوكرانيا. يُعتقد أن الأشخاص الموقوفين هم من الشركات التابعة لـ Egregor والتي كانت وظيفتها اختراق شبكات الشركات ونشر برامج الفدية. كما أفادت France Inter أن بعض الأفراد قدموا الدعم اللوجستي والمالي.

خلال العام الماضي، هاجم Egregor العديد من المنظمات الفرنسية، بما في ذلك Ubisoft و Ouest France ومؤخراً Gefko.

تم إطلاق العملية من خلال تحقيق فتحته محكمة باريس الكبرى في الخريف الماضي بعد تلقي شكاوى حول عصابة برامج الفدية. لم يعرف في هذا الوقت عدد الأشخاص الذين تم اعتقالهم.

صعود وسقوط Egregor

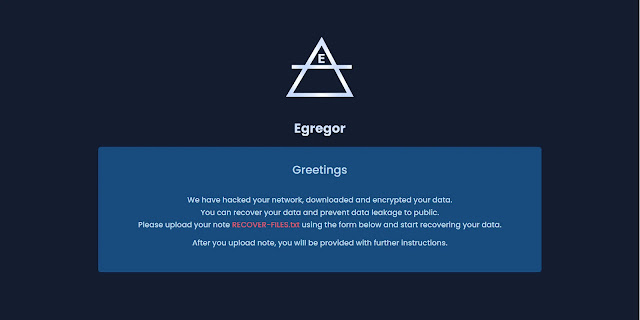

تعمل Egregor كبرنامج الفدية كخدمة (RaaS) حيث تتشارك الشركات التابعة مع مطوري برامج الفدية لشن هجمات وتقسيم مدفوعات الفدية.

في مثل هذه الشراكات، يكون مطورو برامج الفدية مسئولين عن تطوير البرامج الضارة وتشغيل موقع الدفع. في الوقت نفسه، الشركات التابعة مسئولة عن اختراق شبكات الضحايا ونشر برامج الفدية الضارة. كجزء من هذا الترتيب، يكسب المطورون ما بين 20 إلى 30% من دفعة الفدية، بينما تحصل الشركات التابعة على 70-80% الأخرى.

تم إطلاق Egregor في منتصف سبتمبر، تمامًا كما بدأت إحدى أكبر المجموعات المعروفة باسم Maze بإغلاق عملها.

في ذلك الوقت، أخبر ممثلو التهديد BleepingComputer أن الشركات التابعة لـ Maze انتقلت إلى Egregor RaaS، مما سمح بتشغيل عملية ransomware الجديدة مع قراصنة ذوي خبرة ومهرة.

في نوفمبر، دخلت عصابة برامج الفدية في شراكة مع برنامج Qbot الضار للوصول إلى شبكات الضحايا، مما أدى إلى زيادة حجم الهجمات بشكل أكبر. نظرًا لنمو Egregor بسرعة كبيرة في فترة قصيرة نسبيًا، كان على الضحايا الانتظار في طابور للتفاوض على دفع الفدية.

كما ذكرت لأول مرة من قبل France Inter، يوم الثلاثاء، قامت سلطات إنفاذ القانون بالاعتقالات بعد أن تمكنت السلطات الفرنسية من تتبع مدفوعات الفدية للأفراد الموجودين في أوكرانيا. يُعتقد أن الأشخاص الموقوفين هم من الشركات التابعة لـ Egregor والتي كانت وظيفتها اختراق شبكات الشركات ونشر برامج الفدية. كما أفادت France Inter أن بعض الأفراد قدموا الدعم اللوجستي والمالي.

خلال العام الماضي، هاجم Egregor العديد من المنظمات الفرنسية، بما في ذلك Ubisoft و Ouest France ومؤخراً Gefko.

تم إطلاق العملية من خلال تحقيق فتحته محكمة باريس الكبرى في الخريف الماضي بعد تلقي شكاوى حول عصابة برامج الفدية. لم يعرف في هذا الوقت عدد الأشخاص الذين تم اعتقالهم.

صعود وسقوط Egregor

تعمل Egregor كبرنامج الفدية كخدمة (RaaS) حيث تتشارك الشركات التابعة مع مطوري برامج الفدية لشن هجمات وتقسيم مدفوعات الفدية.

في مثل هذه الشراكات، يكون مطورو برامج الفدية مسئولين عن تطوير البرامج الضارة وتشغيل موقع الدفع. في الوقت نفسه، الشركات التابعة مسئولة عن اختراق شبكات الضحايا ونشر برامج الفدية الضارة. كجزء من هذا الترتيب، يكسب المطورون ما بين 20 إلى 30% من دفعة الفدية، بينما تحصل الشركات التابعة على 70-80% الأخرى.

تم إطلاق Egregor في منتصف سبتمبر، تمامًا كما بدأت إحدى أكبر المجموعات المعروفة باسم Maze بإغلاق عملها.

في ذلك الوقت، أخبر ممثلو التهديد BleepingComputer أن الشركات التابعة لـ Maze انتقلت إلى Egregor RaaS، مما سمح بتشغيل عملية ransomware الجديدة مع قراصنة ذوي خبرة ومهرة.

في نوفمبر، دخلت عصابة برامج الفدية في شراكة مع برنامج Qbot الضار للوصول إلى شبكات الضحايا، مما أدى إلى زيادة حجم الهجمات بشكل أكبر. نظرًا لنمو Egregor بسرعة كبيرة في فترة قصيرة نسبيًا، كان على الضحايا الانتظار في طابور للتفاوض على دفع الفدية.

في أوائل ديسمبر، بدأت Egregor فجأة في التباطؤ مع عدد أقل بكثير من الهجمات التي نفذتها العملية. يمكنك أن ترى هذا الانخفاض الكبير الذي يبدأ في 9 ديسمبر 2020، في الرسم البياني أدناه لعمليات إرسال Egregor إلى ID Ransomware.

في الشهر الماضي، قال Bill Siegel، الرئيس التنفيذي لشركة Coveware للتفاوض للحصول على فدية، لـ BleepingComputer أنهم شهدوا أيضًا انخفاضًا في هجمات Egregor وأخبرنا أن الشركات التابعة ربما انتقلت إلى RaaS أخرى.

في يناير، توقف موقع تسريب البيانات في Egregor عن العمل لمدة أسبوعين تقريبًا، وعندما أصبح متصلاً بالإنترنت مرة أخرى، كانت هناك مشكلات في الموقع. أدى هذا النشاط غير المعتاد إلى تشكك الجهات الفاعلة الأخرى في التهديد في أن Egregor قد تم اختراقه أو اختراقه بواسطة تطبيق aw.

لا يُعرف حاليًا ما إذا كان تراجع نشاط Egregor متعلقًا بإنفاذ القانون أو مجرد فترات مد وتدفقات عمليات الفدية.

في تقرير جديد صدر الأسبوع الماضي من قبل شركة الأمن السيبراني Kivu، ذكر الباحثون أن Egregor قد جمعت أكثر من 200 ضحية منذ إطلاقها، وتتألف من 10-12 عضوًا أساسيًا و 20-25 عضوًا تم فحصهم شبه حصريًا.

بعض الشركات المعروفة التي تعرضت للهجوم من قبل Egregor تشمل Barnes and Noble و Kmart و Cencosud و Randstad ونظام مترو TransLink في فانكوفر و Crytek.

في تقرير جديد صدر الأسبوع الماضي من قبل شركة الأمن السيبراني Kivu، ذكر الباحثون أن Egregor قد جمعت أكثر من 200 ضحية منذ إطلاقها، وتتألف من 10-12 عضوًا أساسيًا و 20-25 عضوًا تم فحصهم شبه حصريًا.

بعض الشركات المعروفة التي تعرضت للهجوم من قبل Egregor تشمل Barnes and Noble و Kmart و Cencosud و Randstad ونظام مترو TransLink في فانكوفر و Crytek.